의미없는 블로그

[CVE-2024-31497] putty ssh 키 인증 취약점 (ecdsa-sha2-nistp521) 본문

[CVE-2024-31497] putty ssh 키 인증 취약점 (ecdsa-sha2-nistp521)

SaltLee 2024. 4. 18. 16:09ssh 접속할때 쓰는 공개키/개인키

> ssh 서버에 공개키 등록해놓고

> 개인키로 접속하는거

공개키/개인키 생성하는 알고리즘 중에 ecdsa-sha2-nistp521 라고 있는데

공격자가 이 알고리즘으로 서명된 메시지랑 공개키를 어디서 훔쳐다가 많이 가지고 있을 경우

내 개인키를 유추할 수 있어서 내 공개키가 있는 모든 서버에 접근할 수 있다 라는데

이게 putty 버전이랑 뭔 상관이냐??

putty 가 ssh 인증할때 내 개인키를 가지고 서명을 생성하는데 그때 취약점이 발생한다고 함

아 원래 ssh 소프트웨어가 개인키로 암호 서명을 만드는거네

서버는 공개키로 서명의 진위 여부를 확인하는거고

근데 ssh 소프트웨어(putty)가 암호 서명 만들때 취약하게 만드나보네

그래서 공격자가 수십개의 암호 서명 메시지와 공개키를 가지고 있으면 개인키를 복구할 수 있다는거

암호 서명 메시지랑 공개키는 어떻게 얻냐?

서버 침투해서 얻거나, 오픈된 Git 에 커밋할때 ssh 키 쓰는 경우도 탈취 가능하다넹?

PuTTY versions before 0.81

FileZilla versions from 3.24.1 to 3.66.5

WinSCP versions from 5.9.5 to 6.3.2

TortoiseGit versions from 2.4.0.2 to 2.15.0

TortoiseSVN versions from 1.10.0 to 1.14.6

어쨌든 조치방안은 저 알고리즘으로 만든 키 사용해서 ssh 인증하는 경우

키를 교체해라! 이다

Ubuntu 에 ssh 서버 깔고

ssh 키로 인증해볼려고

sudo apt install openssh-server

sudo vi /etc/ssh/sshd_conf

PubkeyAuthentication yes #공개키 기반 인증 활성화

AuthorizedKeysFile .ssh/authorized_keys #공개키 경로

PasswordAuthentication yes #이건 걍 비밀번호 기반 인증

sudo systemctl restart sshd

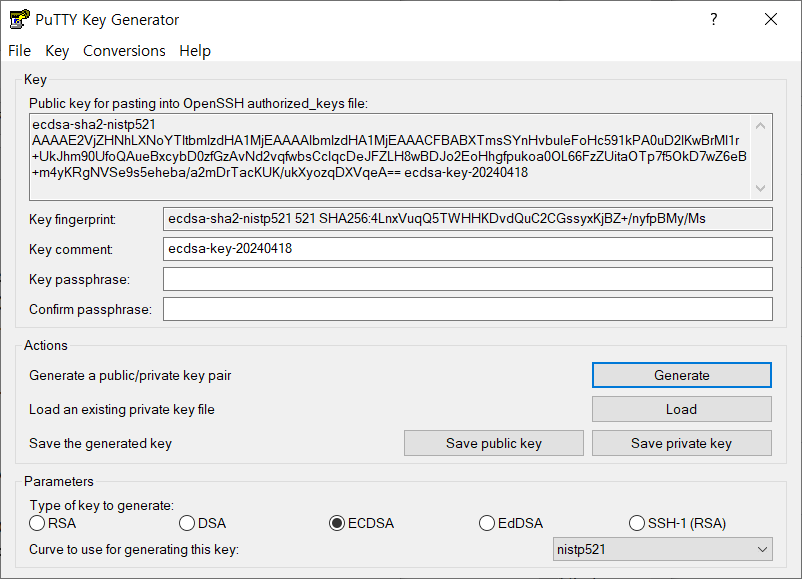

puttygen.exe 로 키 만들 수 있는데

PPK 버전 2 로 해야 오류 안나더라

키 생성 알고리즘 지정해주고 Generate 누르면 공개키 생성됨 (네모박스에)

Save private key 하면 개인키 저장할 수 있음

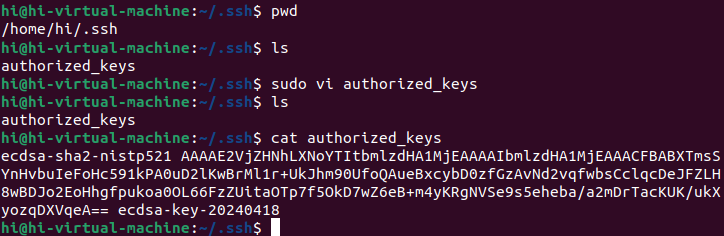

cd ~/.ssh 가서

authorized_keys 파일 만들고 공개키 복붙해줌

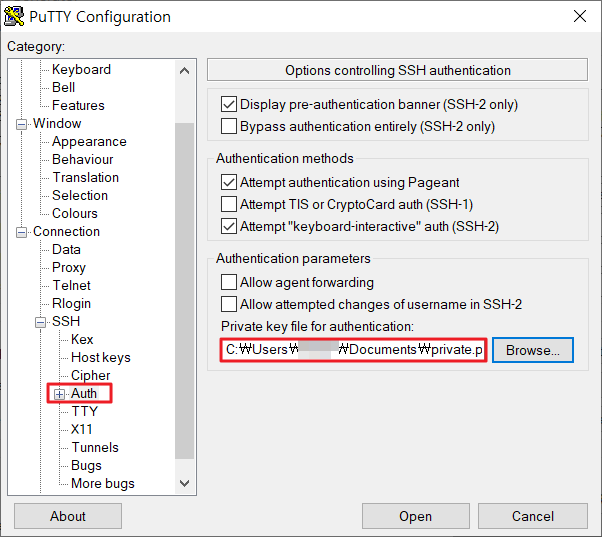

putty 에서 아까 저장한 개인키 불러옴

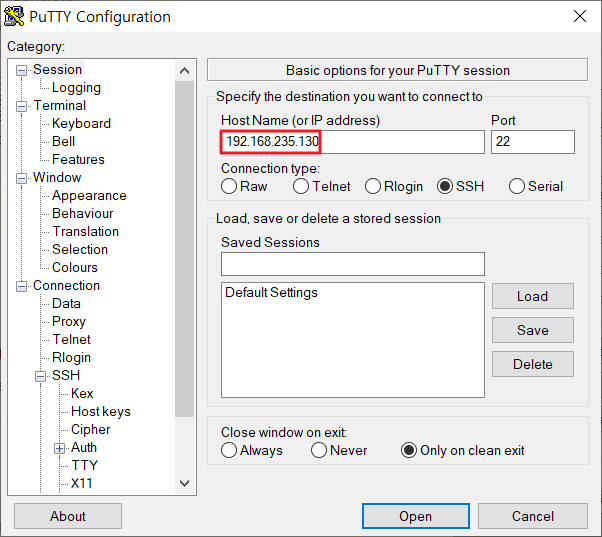

계정도 써주고

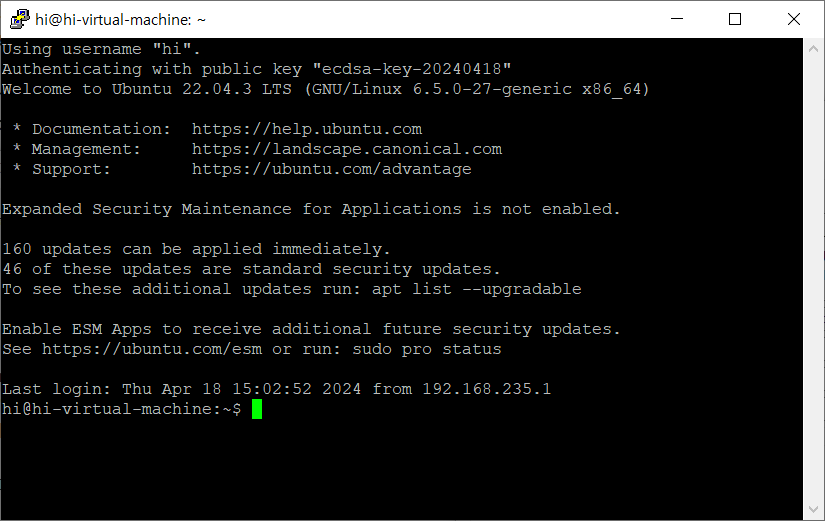

접속하면

접속 됨

'# 나 > exploit CVE' 카테고리의 다른 글

| [CVE-2024-56337][CVE-2024-50379] Apache Tomcat RCE / TOCTOU (1) | 2024.12.30 |

|---|---|

| CVE-2021-28474 (Microsoft SharePoint Server RCE) (0) | 2023.06.27 |

| Apache CVEs (0) | 2023.02.28 |

| [CVE-2022-22963] Spring Cloud Function RCE (0) | 2023.02.27 |

| [CVE-2022-22965] Spring Core RCE (Spring4Shell) (0) | 2023.02.27 |